许多电脑用户不了解,ARP攻击是通过伪造IP地址与MAC地址来进行ARP欺骗的。这种攻击会在网络中产生大量ARP通信量,导致网络拥堵。攻击者不断发送伪造的ARP响应包,篡改目标主机ARP缓存中的IP-MAC映射,从而引发网络中断或实施中间人攻击。接下来,我们来看看如何防范ARP攻击。

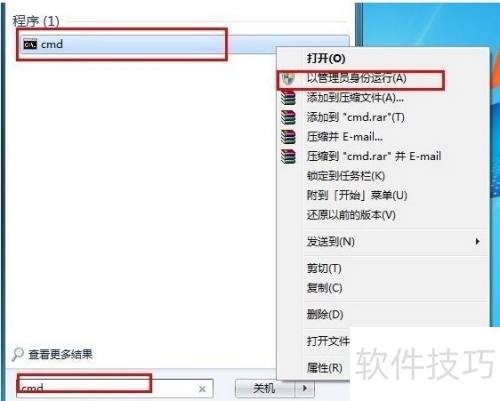

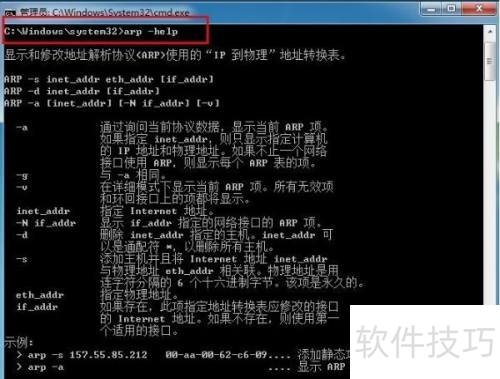

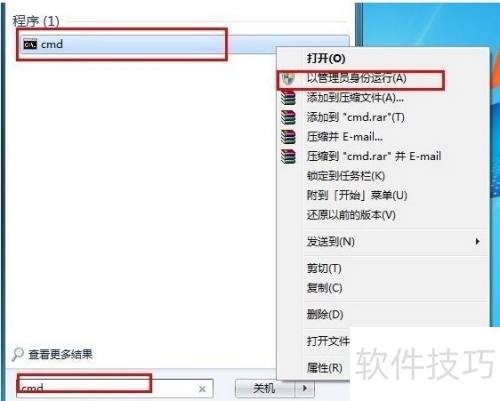

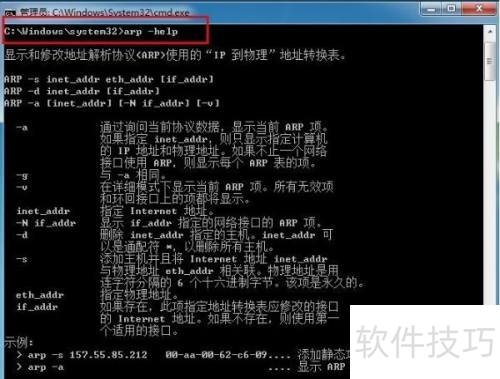

1、 请先查看ARP命令的相关帮助信息。

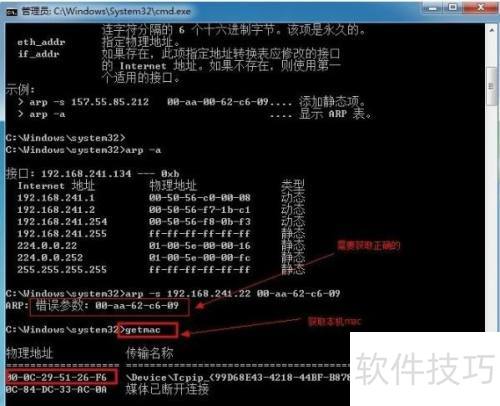

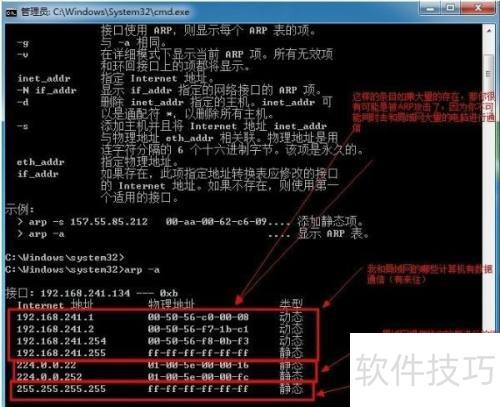

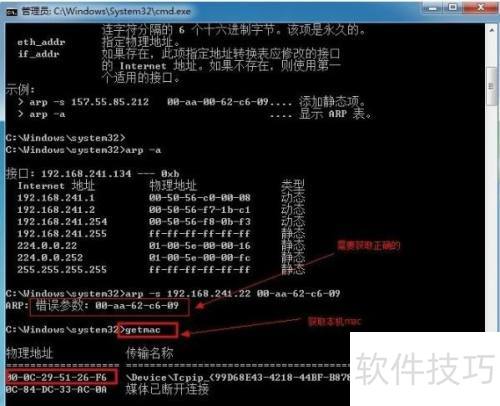

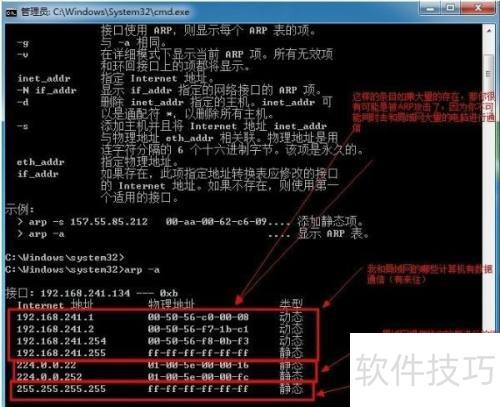

2、 通过检查异常来判断是否遭受ARP攻击。

3、 为防止ARP攻击,可添加MAC与IP的绑定规则,将本机IP与本机MAC进行对应关联。

许多电脑用户不了解,ARP攻击是通过伪造IP地址与MAC地址来进行ARP欺骗的。这种攻击会在网络中产生大量ARP通信量,导致网络拥堵。攻击者不断发送伪造的ARP响应包,篡改目标主机ARP缓存中的IP-MAC映射,从而引发网络中断或实施中间人攻击。接下来,我们来看看如何防范ARP攻击。

1、 请先查看ARP命令的相关帮助信息。

2、 通过检查异常来判断是否遭受ARP攻击。

3、 为防止ARP攻击,可添加MAC与IP的绑定规则,将本机IP与本机MAC进行对应关联。