IPSec作为网络层的安全保障技术,通过其隧道功能构建的虚拟专用网络被称为IPSec VPN。那么在实际网络中应如何部署?接下来将介绍详细的配置步骤与实施方法。

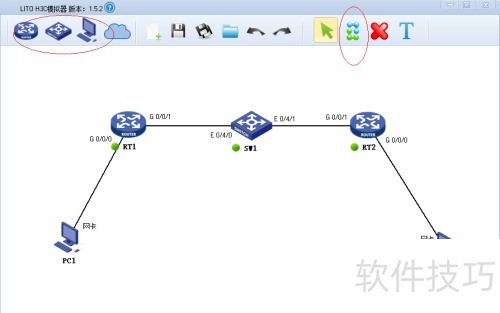

1、 将两台路由器、一台交换机及两台计算机拖至工作区,连接线路构建网络拓扑。

2、 在路由器1的命令行界面中,依次执行以下操作:首先进入千兆以太网接口g0/0/0,为其配置IP地址192.168.1.1,子网掩码24位;接着进入接口g0/0/1,设置IP地址1.1.1.1,同样使用24位子网掩码。随后启动OSPF路由协议,进程号为1,进入区域0.0.0.0,宣告网络1.0.0.0,反掩码为0.255.255.255,实现动态路由功能。最后添加一条静态路由,目标网络为192.168.2.0,子网掩码255.255.255.0,下一跳地址指向1.1.1.2,完成端口IP及静态与动态路由的综合配置,确保网络互通。

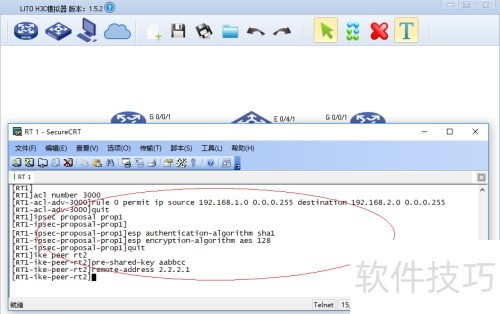

3、 输入命令序列以完成相关安全配置:首先创建编号为3000的访问控制列表,添加规则0,允许源地址为192.168.1.0网段、掩码长度为24,目的地址为192.168.2.0网段、同样掩码长度为24的IP通信通过;接着建立名为prop1的IPSec安全提议,指定封装安全载荷协议(ESP)采用SHA-1算法进行数据完整性验证,并使用AES加密算法,密钥长度为128位,实现数据加密保护;随后配置IKE对等体,命名为rt2,设置预共享密钥为aabbcc,并指定对端设备的公网IP地址为2.2.2.1,用于后续建立安全的密钥交换通道。上述命令依次完成流量筛选策略、数据传输加密机制及密钥协商参数的设定,为构建站点间安全的虚拟专用网络连接奠定基础。整个配置流程涵盖访问控制、加密保护和身份验证三个关键环节,确保通信过程的机密性与可靠性。

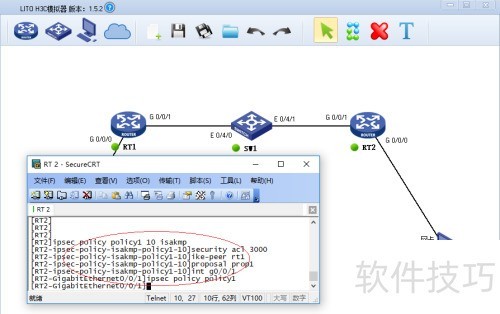

4、 在设备上依次执行以下配置:创建名为policy1的IPSec安全策略,优先级为10,采用ISAKMP方式;关联访问控制列表3000;指定IKE对等体为rt2;引用名为prop1的安全提议;进入接口g0/0/1;将policy1策略应用到该接口,完成IPSec策略的配置与启用。

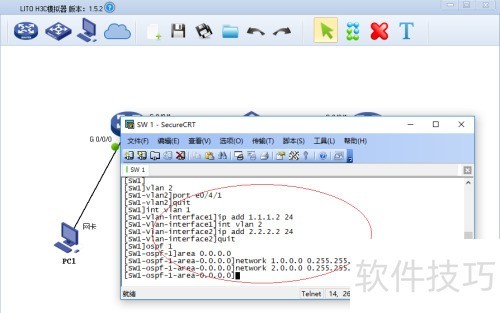

5、 在交换机1的命令行界面中,依次执行以下操作:首先创建VLAN 2,并将端口e0/4/1划分至该VLAN;接着进入VLAN 1接口,为其配置IP地址1.1.1.2,子网掩码为255.255.255.0;随后进入VLAN 2接口,设置IP地址2.2.2.2,子网掩码同样为255.255.255.0;然后启动OSPF路由协议,进程号为1,进入区域0.0.0.0,分别宣告1.0.0.0和2.0.0.0两个网段,对应的反掩码均为0.255.255.255。上述命令完成了虚拟局域网的划分、端口分配、接口IP地址设置以及动态路由协议的配置,确保不同网段间的通信能够通过OSPF实现高效路由转发,提升网络的连通性与稳定性。

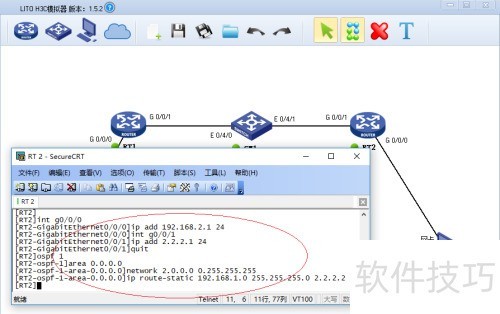

6、 在路由器2的命令行界面中,依次执行以下操作:首先进入接口g0/0/0,配置其IP地址为192.168.2.1,子网掩码为255.255.255.0;接着进入接口g0/0/1,设置IP地址为2.2.2.1,子网掩码同样为255.255.255.0。随后启动OSPF协议,进程号为1,进入区域0.0.0.0,宣告网络2.0.0.0,反掩码为0.255.255.255,实现动态路由的配置。最后添加一条静态路由,目标网络为192.168.1.0,子网掩码为255.255.255.0,下一跳地址指向2.2.2.2。通过上述步骤完成路由器接口地址的设定,并同时配置静态与动态路由,确保网络间的正常通信与数据转发。

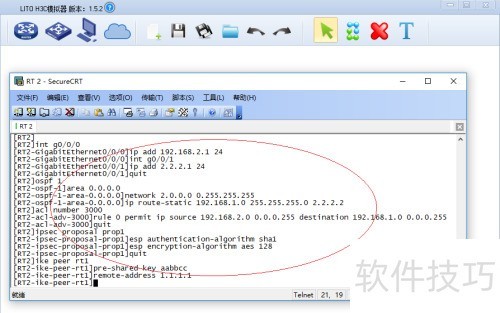

7、 输入命令序列:首先创建ACL编号3000,添加规则0,允许源地址为192.168.2.0网段、掩码长度为24,目的地址为192.168.1.0网段、同样掩码长度的数据流通过。随后建立IPSec安全提议,命名为prop1,在其中设定ESP协议采用SHA1作为认证算法,并使用AES加密算法,密钥长度为128位,以保障数据传输的机密性与完整性。接下来配置IKE对等体,命名为rt1,设置预共享密钥为aabbcc,并指定对端设备的公网IP地址为1.1.1.1,完成IKE协商所需的基本参数配置。以上命令依次执行后,可在网络设备上建立起支持IPSec隧道的基本安全框架,确保在两个私有网络之间通过加密和认证机制实现安全通信。整个配置过程涵盖了访问控制、安全协议参数定义以及密钥管理等关键环节,为后续建立端到端的虚拟私有网络连接奠定基础。

8、 设置IPSec安全策略并应用至路由器接口,执行命令完成实验。