常用数据库注入检测方法有哪些?一起来了解下吧。

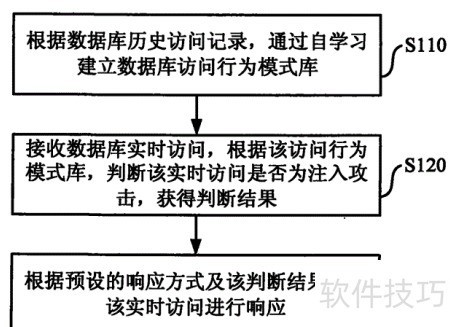

1、 该方法通过分析数据库的历史访问记录,自动学习并构建访问行为模式库。在系统运行过程中,实时采集数据库的访问请求,结合已建立的行为模式库,判断当前访问是否存在注入攻击行为,并输出判定结果。根据判定结果以及预先设定的应对策略,对访问行为采取相应的响应措施。相比传统技术,该方案可智能区分正常访问与恶意注入行为,及时识别并拦截注入攻击,有效防止非法操作,显著提升了数据库系统的安全防护能力,保障服务器稳定运行。

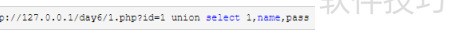

2、 直接使用and1=2测试数字型注入点,无需额外字符。

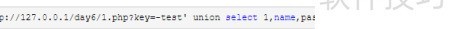

3、 在字符型注入中,于 xx--+ 之间插入命令,利用 and 1=2 --+ 判断是否存在注入漏洞。

4、 在%后输入xx --+作为搜索内容,通过% and 1=2 --+判断是否存在注入漏洞。

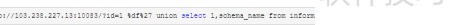

5、 在宽字节注入中,需在 %df%27 与 %23 之间插入命令,如使用 %df%27 and 1=2 %23 判断注入点,查询时单引号内容应替换为 0x 开头的十六进制值。