安全边界界定

1、 在信息技术领域,安全意味着保护重要且敏感的资源。通常,IT体系包含三个核心安全层级:网络层、操作系统层以及应用层。

2、 网络层安全是IT安全的重要组成部分,通常通过防火墙实现访问控制,并利用安全套接字层(SSL)对网络中传输的敏感数据进行加密保护,确保信息在传输过程中的机密性与完整性。

3、 操作系统安全指保障系统运行环境及操作系统的整体安全性。

4、 本书重点探讨应用层安全,即通过构建一系列机制,确保在程序运行过程中只有合适的人员才能执行恰当的操作。这一安全体系依赖多种技术手段实现,书中将介绍若干核心理念,帮助读者深入理解后续内容。其中,Spring Security 是一个关键工具,致力于防范各类潜在威胁,保障应用程序的稳定与安全。接下来的章节将逐步展开这些概念和技术细节。

5、 身份验证 ? 确认用户合法性

6、 授权是指被授予特定权限或批准的过程。

7、 访问控制列表(ACLs)是一种用于管理网络设备上数据包访问权限的规则集合。

8、 身份验证 ? 确认用户合法性

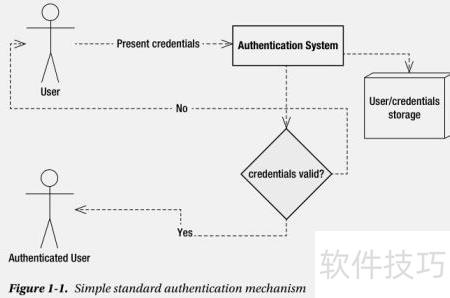

9、 认证流程用于确认用户身份的真实性。用户在登录时向应用程序提供只有自己知晓的私密信息,通常是用户名和密码。系统接收到这些凭证后,会将其与数据库或LDAP等存储中预存的用户信息进行比对。若输入的信息与存储记录完全匹配,则判定认证成功,允许用户进入系统。这一过程确保了只有合法用户才能获得访问权限,有效防止未授权访问。图1-1展示了该认证机制的基本工作原理。

10、 授权:获取使用许可的正式批准过程

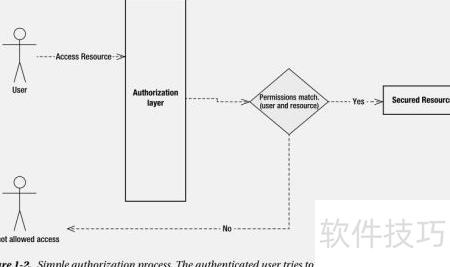

11、 当用户通过身份验证后,系统虽已识别其身份,但这并不代表可随意操作。接下来需进行权限判定,以确定该用户能在系统中执行哪些操作、访问哪些资源。这一过程即为授权。只有具备相应权限的用户,才被允许执行特定行为;若权限不符,则相关操作将被禁止。通常情况下,授权机制会比对用户的权限集合与执行某项操作所需的权限要求。若二者匹配,请求获得批准,访问得以实现;反之则拒绝访问。此过程确保了系统的安全性与数据的可控性。图1-2直观展示了这一授权机制的运行流程。

12、 访问控制列表(ACLs)是一种用于管理网络设备上数据流权限的安全机制。

13、 访问控制列表(ACL)是授权机制中的重要组成部分,主要在应用层较高层级发挥作用。它本质上是由用户、资源和权限三者构成的简单集合。通过ACL,可以设定具体规则,例如用户John对博客文章X拥有管理员权限或用户Luis可读取博客文章X。这些规则明确指出了谁(用户)、能对什么(资源)执行何种操作(权限)。1-2所示,ACL作为基础授权流程的一种具体实现方式,清晰地展示了其在权限管理中的运作逻辑。

14、 下一节请查看指定地址